美国国土安全部(DHS)在2007年进行了一次耸人听闻的实验,其代号为极光(Aurora)。实验中,计算机模拟了针对电网基础设施的远程攻击。视频显示,一个和小型公共汽车差不多大的发电机摇晃并炸裂开来,小碎片飞得到处都是;之后,设备顶部和侧面喷出了浓厚的黑烟,吞没了整台机器。国土安全部展示了利用网络攻击摧毁物理设施的可行性。

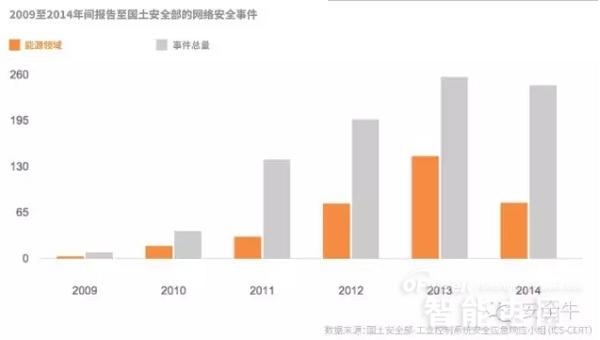

网络安全专家们倾向于将世界分为两个部分:被黑过的,以及我们还不知道已经被黑过的。根据国土安全部的网络安全反应小组报告的数据,2013和2014年能源领域内发生的安全事件数分别为145和79,平均每三天就会出现一次事件。随着发电厂和变电站更多地采用智能仪表和自动控制系统,数字化的电网设施越来越容易受到黑客活动分子的攻击,比如“匿名者”组织(Anonymous)和来自中国、俄罗斯的黑客团体。

电力公司坚称黑客还没有导致过美国的电网断电。爱迪生电力研究所(Edison Electric Institute)的斯科特˙阿朗森(Scott Aaronson)表示:“从没有发生过对电网安全性有影响的网络攻击,断电事件从未发生过。”

阿朗森的声明并不只是业界惯用的掩饰。网络安全专家可以具体指出黑客渗透进电网软件,或者对电力公司发动勒索攻击的案例,但绝对无法指出一起确实导致断电的攻击。在九月上旬zhao’kai的国会听证会上,卡内基梅隆大学电气工程学院的格兰杰˙摩根(Granger Morgan)对网络攻击称:“据我所知确实没有类似事件。”

网络攻击对电网造成的威胁究竟有多大?

自2009年起,国土安全部开始追踪针对关键基础设施进行的网络攻击,涵盖应急服务、水处理、通讯网络领域。包括电力公司和发电厂的电力领域占全部887件被上报攻击的40%。

网络安全:电力公司不急于谈论的事

要理解黑客对电力网造成的风险十分具有挑战性,因为行业内有保持秘密的文化,尽管阿朗森说这一点正在改变。已经上市的电力公司面临着两难选择:谈论潜在的安全威胁,会惊吓持股者并压低股价;谈论自己是多么的安全,可能招致大胆攻击者的挑战。

上市电力公司们在电力世界内有一个较小的“表弟”:城乡电力合作社。

全美900家城乡电力合作社都是非盈利性的,只有会员,没有股东。它们为全国大约12%的人口提供服务,却覆盖了美国国土面积的四分之三。即使它们地处乡野,也仍在对医院、水坝、工厂和矿山等关键服务行业提供电力。比起公开市场上的同行,它们用于处理网络攻击的员工群体和预算都相对较小,这使他们更乐于谈论网络攻击。事实上他们必须这样做,分享信息和资源是其存活的唯一方式。

毛里斯˙马丁(Maurice Martin)是全国城乡电力合作社协会(National Rural Electric Cooperative ASSOciation)的前策略师,他指出:“从网络攻击发生到被检测的时间窗口平均为205天,这给了黑客很多制造麻烦的空间。”

黑客可以窃取信用卡号和地址等用户信息,就像在塔吉特和家得宝事件中那样。另外,黑客还可以切断电力、破坏设施。“如果电线在工人维修时被通上电”,还有可能伤害工人。

城乡电力合作社的网络安全部门通常很小,甚至根本不存在,这意味着他们必须将现有资源物尽其用。马丁说,“合作社文化的一部分就是合作,这是铭刻在我们心中的原则:合作社要互相扶持”。

马丁表示,因此,“这是一个合作社存在优势的领域。他们更乐意分享信息,公开谈论他们看到的问题,包括网络安全问题。”

幕后:一家城乡电力合作社如何解决网络安全问题

科罗拉多州西部斜坡区(Colorado’s Western Slope)的三角蒙特罗斯电力协会(Delta-Montrose Electric Association,DMEA)服务的地区夜晚群星闪耀,该区域最近被提名为国际暗夜公园(International Dark Sky Park)。该电力协会地处乡下,却自1983年就开始配备智能电网技术了。协会还将网络安全放到了重要位置上:近期,他们进行了一次“渗透测试”,以模拟针对其系统的攻击并识别漏洞。

蒙特罗斯电力协会的业务主管史蒂夫˙麦泽尼(Steve Metheny)向媒体进行了幕后展示,他演示了协会电脑系统的运行方式。麦泽尼站在电力协会下属的一座水电站中,指着配有模拟开关和一排方块状态灯的控制面板,这玩意看上去就像阿波罗登月时代的东西,它还带有一个电子计算机显示器。麦泽尼表示,“我们几英里外的调度中心也配有这个屏幕,他们完全可以同步看到你在这里所看到的东西。”

发电站和蒙特罗斯电力协会收集来自32000个家庭和企业的智能电表的电子数据,但它们都不通过无线网络或互联网传输。相反,它使用硬接线的有线光纤进行传输。光缆埋在地下,和电线一起穿过养牛场、大豆田、奥拉西甜玉米种植场,到达蒙特罗斯电力协会的总部。麦泽尼将它称为“闭环”,这意味着进入系统的唯一方式是物理接入。

很少有电力企业使用这样的闭环光纤系统,它们大多使用硬接线和无线网状网络(Wireless Mesh Network)混合传输。不论如何,物理和网络安全是相互交织的,而且永远都是。

史蒂夫˙麦泽尼是蒙特罗斯电力协会的业务主管,他正指着将电力和数据从水电站传送到协会总部的电缆和光纤。

三角蒙特罗斯电力协会的水电涡轮机将水从一个建于1909年的大坝中吸上来,涡轮机装在一个胡佛大坝元件的实验台废墟上。这看上去很有历史感,但电站本身还不到五岁,还配有数字传感器和计算机监控系统。如果电脑被入侵,协会也有备份。他们可以关闭所有的数字系统,而水电厂仍将继续运行。该系统配有物理设备作为备用系统,比如基于重力作用的管道关闭阀门。“没有电子控制系统,大坝一样能运行得很好。”

为客户提供电力的基础设施也是如此:“这看起来像一个很棒的控制中心,而它确实是。这里配有有警报系统,可以监控潮流(Power Flow)和发电厂,我们还可以进行调整。”但即使是控制室发出了断路控制,用户家里的灯仍然会亮。

三角蒙特罗斯电力协会控制室一瞥

区别在于,“突然之间一切就像过去一样。比如有人从格兰德台地(Grand Mesa)打电话过来说,‘我断电了’。”

麦泽尼走过去,指着协会服务区域的完整示意图,这张图从地面一直延伸到天花板。“那是我们后备方案的后备方案,我们会留着它。”

网络安全和电力网中最重要的事情

并非所有电力公司都像三角蒙特罗斯协会一样对网络攻击做好了准备。蒙特罗斯协会能够回滚到其古老的电脑系统的能力揭示了供电行业的悖论:21世纪智能电网建立在20世纪的老技术上,而这一点永远不会改变。电网分散、多样化、老旧。奇怪的是,这也使黑客很难进行攻击。

这样的“模糊安全”属性正在消失。电力通讯委员会(Utilities Telecom Council)的网络安全专家娜佳˙巴托尔(Nadya Bartol)在国会演讲时表示,随着电力公司将老系统替换成新的数字化版本,他们通常会使用广泛趋同的第三方软件,这给黑客制造了便利。

不过,电网本身就被设计成能够在很大的压力下继续运行,不管这个压力是来自落下的树枝还是计算机黑客。

“我知道如何利用网络攻击制造大量干扰和麻烦”,格兰杰˙摩根对国会表示。“但我并不清楚如何制造可扩散的大规模物理伤害。”

爱达荷国家实验室(Idaho National Laboratory)的电力安全专家安迪˙巴克曼(Andy Bochman)将黑客造成的威胁与台风相比较。巴克曼表示存在一个关键区别:“你无法预测黑客攻击的到来,你不知道它最开始是什么。事实上,网络攻击能干掉一些系统的特性让人们更难察觉到它。”

不像台风,黑客每时每刻都在变得更加聪明。

随着防御越变越强,攻击者察觉到了这一点,并开发了绕过防御的方法,这是一场真实的猫鼠游戏。

找到久经训练并能在这场游戏中保持领先的人员是十分具有挑战性的工作。电力公司必须保护其客户的个人信息等商业信息,同时保护发电站和变电站所使用的软件系统。当你考虑这些要求时,“的确只有世界上的一小部分人能够完成,而我们正在尽可能地快速找到他们”,巴克曼说。

即使美国军方也很难找到有资格帮助电网防御网络攻击的员工。

完全消除网络威胁十分昂贵,也是不可能的。因此尽管黑客不会将我们带进《疯狂的麦克斯》中的场景,处理网络攻击仍将成为持久的、艰苦的战斗。这将我们带回到了这个问题:如果电站不断报告网络攻击,怎么会没有人找到黑客造成断电的攻击案例呢?

爱迪生电力协会的阿朗森表示:“可以把这些攻击想象成小偷走在街上摇晃门把手,寻找犯罪的机会。”

黑客已经渗透进了电网所依赖的软件中,四处窥探,监视、等待着。但至少到目前为止,他们只能做到这些。