Google在自身企业安全实践方面迈出了大胆的一步——不再将自身的企业应用置于防火墙等安全设备的保护之下,不再有内外网之分。

BeyondCorp计划:彻底打破内外网之别

Google的这项行动计划名为BeyondCorp。其基本假设是——内部网络实际上跟互联网一样危险,原因有两点:

1)一旦内网边界被突破,攻击者就很容易访问到企业内部应用。

2)现在的企业越来越多采用移动和云技术,边界保护变得越来越难。所以干脆一视同仁,不外区分内外网,用一致的手段去对待。

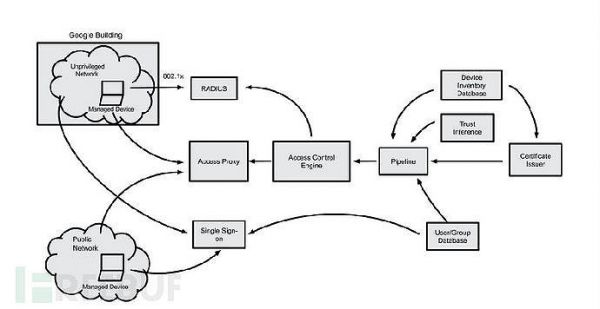

这种访问模式要求客户端是受控的设备,并且需要用户证书来访问。访问有通过认证服务器、访问代理以及单点登录等手段,由访问控制引擎统一管理,不同用户、不同资源有不同的访问权限控制,对于用户所处位置则没有要求。也就是说,无论用户在Google办公大楼、咖啡厅还是在家都是一样的访问方式,过去从外网访问需要的VPN已经被废弃。而所有员工到企业应用的连接都要进行加密,包括在办公大楼里面的访问。可以说,Google的这种模式已经彻底打破了内外网之别。

BeyondCorp含有很多组件,以保证必须是授权的设备和用户才能访问企业内网。组件描述如下:

在这种模式下,信任关系从网络层面迁移到了设备层面。员工只能通过公司提供和管理的设备访问企业应用。Google还会跟踪发放给员工的这些计算机和移动设备的情况及变动。

用户安全认证方式

设备鉴权通过之后,接下来就是对用户的安全认证。Google用一个用户级群组数据库来跟踪管理所有的员工。这个数据库还会跟人力资源管理挂钩起来,员工的入职、离职或者调动均会引发数据库的相应改动。单点登录系统(SSO)则是用来跟用户数据库联动,以生成对特定资源的短期授权。

对用户或设备的访问级别也可以随时改变。比方说,如果某用户的操作系统未更新的话信任级别可能就会下降。同样的,不同型号的手机的受信任级别也会不一样。而如果员工突然在此前没见过的位置访问企业应用的,可能会拒绝他访问某些资源。

目前Google正在进行移植工作,最终目标是整个公司都采用这一模式。相对于大部分企业的安全管理来说,Google的这种模式的确有些惊世骇俗,但无疑代表了未来的企业安全方向。据知可口可乐、威瑞森通信、马自达汽车公司也在逐渐的采用类似的方式。